工具项目

BurpSuite明动插件

资产安全巡检平台项目

Nuclei漏扫图形化工具

Nuclei POC辅助编写

分布式资产测绘监控

POC漏检模板管理工具

POC管理与漏检工具

Java幽灵比特位绕过神器

一键扒光虚拟机所有密码

Java内存马生成网页版

263+上传漏检绕过工具

ID注册查询社工利器

Linux后渗透利用神器

全能攻防协议连接神器

聚合多源情报推送监控

应用敏感信息提取神器

分布式资产扫描平台

交互式载荷生成平台

Java审计的瑞士军刀

容器镜像集群扫描器

渗透命令全速查平台

AI驱动日志安全分析系统

AI流量抓包解密利器

BurpSuite26.4专业稳定版

小程序一键反编译带挖掘

渗透测试引导工具箱

一键提取加载分析JS插件

DLL代理与侧载生成器

K8s攻击路径测绘引擎

JS安全分析提取工具

蓝队分析研判工具箱

内存取证可视化工具

小程序安全调试工具

敏感信息提取扫描神器

云安全AK/SK泄露利用工具

Java反序列化GUI工具

HackingTool终端工具箱

可视化未授权访问漏测工具

轻量化红队渗透工具箱

WX小程序安全审计Skill

C#安全内网渗透工具集

JS只能解密渗透测试框架

Linux本地提权通杀项目

自动化信息泄露侦察工具

用户账户调查情报工具

基于API探测路径BP插件

红队自动化巡航扫描框架

OpenArk响应逆向工具箱

自动化泄露资产测绘工具

API接口自动化测试工具

网络设备基线排查工具

LLM大模型红队测试框架

JX逆向发调试浏览器插件

反蜜罐反溯源浏览器插件

DudeSuite渗透测试工具

Yakit增加AI自动FUZZ

安全渗透测试工具箱

小迪安全知识库

-

+

首页

Yakit增加AI自动FUZZ

Yakit增加AI自动FUZZ

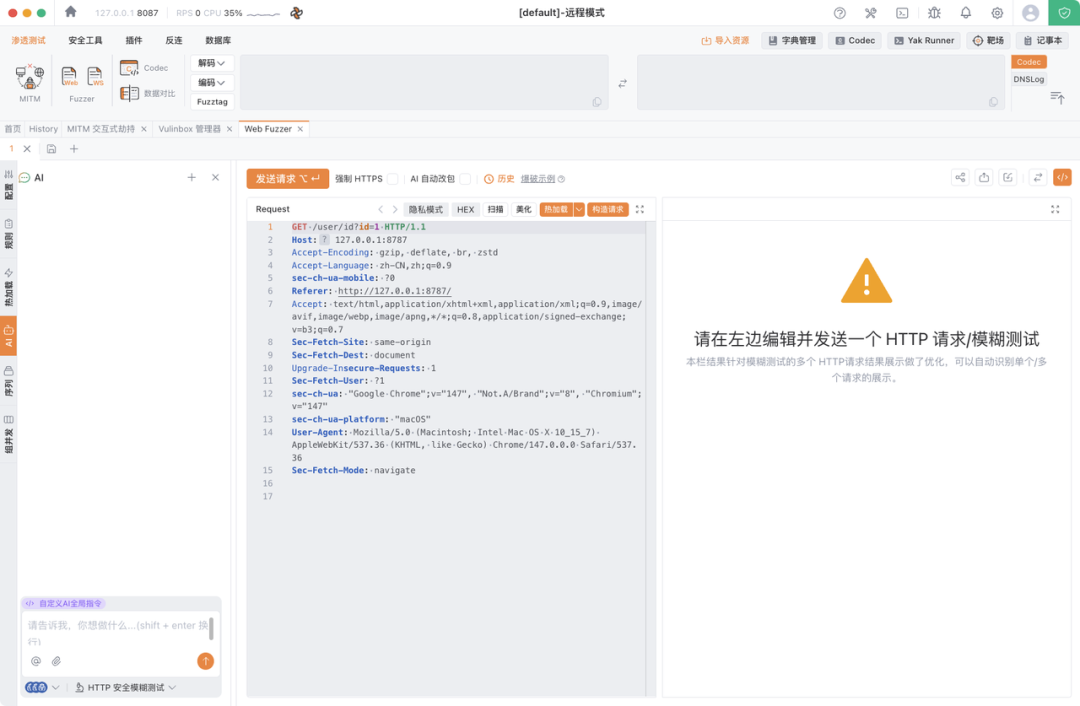

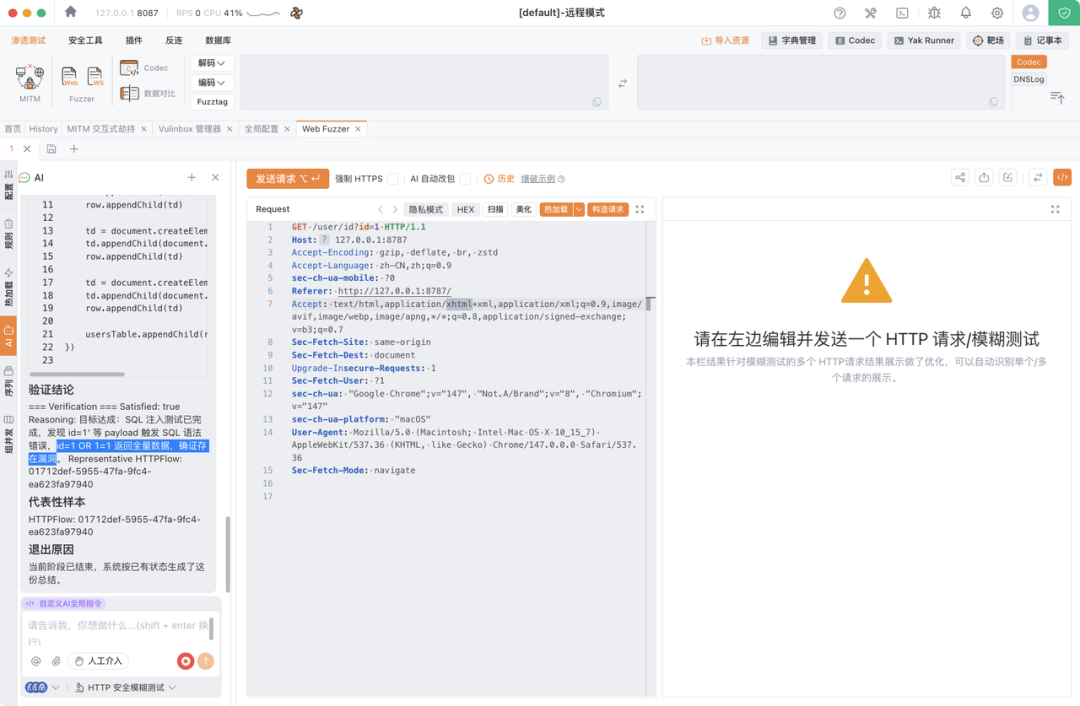

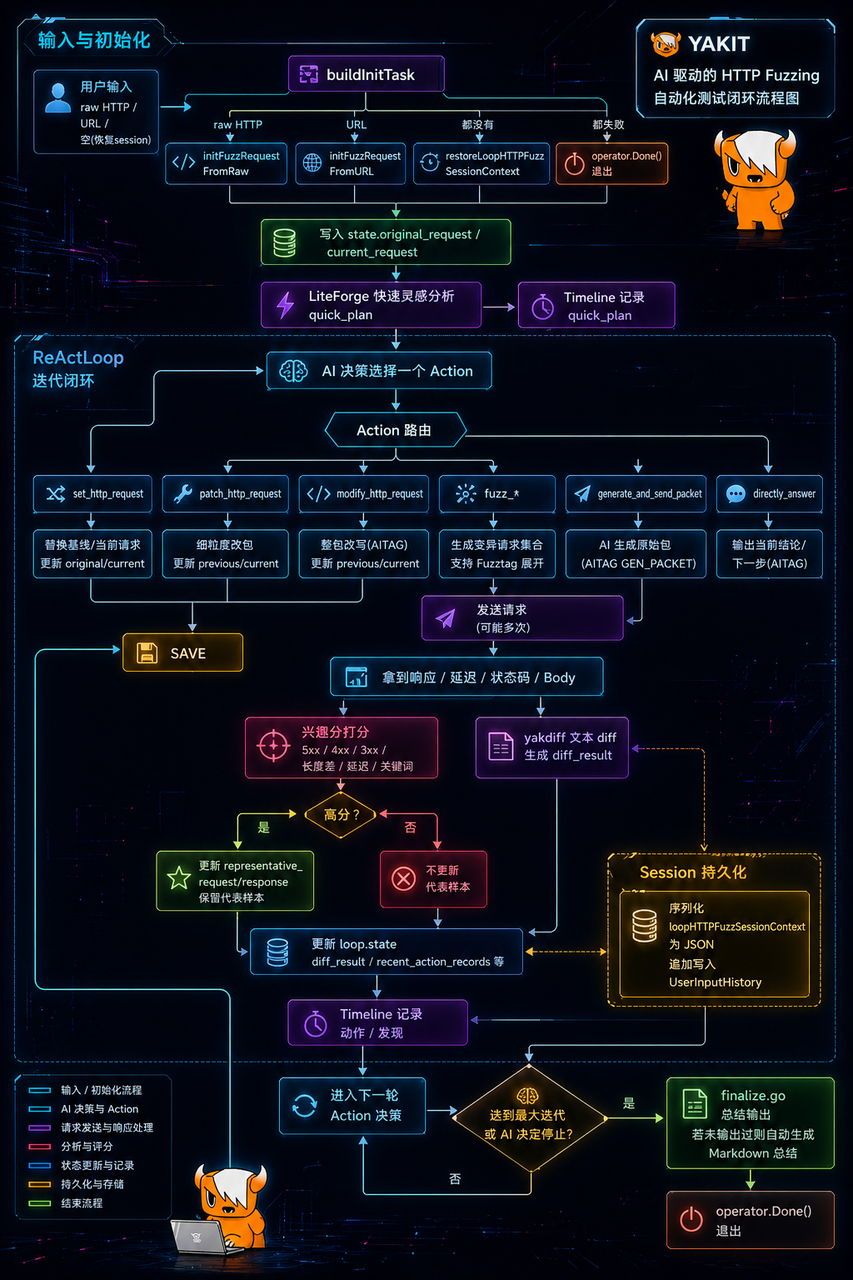

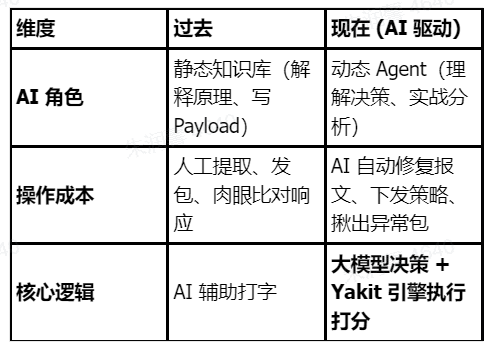

一、 前言:传统工作流的瓶颈 过去,当我们面对一个 HTTP 数据包想要进行深度漏洞挖掘时,通常的工作流是: 抓包 -> 送入 WebFuzzer -> 手动修改参数 -> 挂载字典 -> 发包 -> 响应历史中肉眼“找不同”。 这种方式在实战中有着明显的瓶颈: 体力消耗大:测试一个接口的 SQL 注入、XSS、越权、目录穿越,需要反复机械地修改多个位置。 认知负担重:当响应报文发生微调(如长度变化、时间延迟),人眼极易漏掉潜在的漏洞线索(如隐藏在深处的报错信息)。 这次更新的核心并不是简单的“AI 问答框”,而是将 HTTP Fuzzing 正式升级为一个完整的 AI 专注模式。 二、AI WebFuzzer实战:自动化测试闭环 打开 WebFuzzer 界面,左侧新增了 AI Tab 栏。  操作流程: 使用 Yak 内置的 VulinBox 靶场进行测试。 询问 AI:尝试针对数据包对目标进行 SQL 注入检测。   这次改造的关键,是把 HTTP 报文解析、变异策略、发包引擎和响应差异分析,统一抽象成了一个由 AI 驱动的自动化测试闭环(Automated Testing Loop)。AI 在面对数据包时,会经历一条完整的实战编排链路: 感知初始状态:提取原始请求,建立基线(Baseline)。 制定测试策略:识别出潜在注入点(Query、Body、Header 等)。 选择动作与变异:决定是做单点 Patch,还是挂载 Fuzztag 批量爆破。 执行与多维打分:基于状态码、长度差、延迟、报错关键字对响应进行智能打分。 提取线索与迭代:保存“代表性数据包”,并决定下一步动作。 这相当于把 Web Fuzzer 从“发包器”升级成了 AI Agent 的动态安全分析沙盘。 三、 核心设计:AI 负责“策略”,Fuzztag 负责“火力” 要让 AI 真正接管 Fuzzing 流程,最大的挑战是上下文爆炸。如果让 AI 直接生成几百个 Payload,不仅极易产生幻觉,还会迅速耗尽 Token。 因此,我们引入了极其重要的设计:策略与执行的分离。 AI 的决策:系统向 AI 暴露了 Yakit 强大的 Fuzztag 生态。 引擎的执行:AI 只需要下发指令如 {{fuzz:sqli}} 或 {{int(1000-1010)}},底层的 Yakit 引擎就会自动将其展开。 繁重的发包、并发控制和字典管理,全部交由底层引擎完成,AI 只需专注于安全逻辑的推演。 四、 深度解析:四大技术支撑  **_YAK_** **1\. 精细化的动作空间(Fine-grained Action Space)** 系统为 AI 提供了分层的动作指令,体现了渐进式披露的设计原则: 专项测试:如 fuzz\_method、fuzz\_path、fuzz\_header。 精准修补:通过 patch\_http\_request 进行加头、改认证等微调。 彻底重构:仅在复杂场景下调用 generate\_and\_send\_packet。 **_YAK_** **2.多维特征打分(Smart Response Scoring)** 系统内置了智能响应打分机制,AI 看到的不再是乱七八糟的响应,而是提纯后的“高分差异摘要”: 状态码突变(如 5xx)及响应体长度显著偏离。 命中 syntax error、stack trace 等关键正则。 响应延迟(时间盲注特征)超过阈值。 **_YAK_** **3\. 状态感知与记忆(Session State Persistence)** 引入了会话状态持久化,使 AI 拥有了运行时意图感知: 实时记录原始请求、当前生效请求、已测 Payload 和最近动作。 AI 不会重复测试相同 Payload,并能在测试受阻时决定是否更换方向。 **_YAK_** **4 . 严守安全边界(Safety Guardrails)** 在底层的 System Prompt 中,我们为 AI 划定了严格红线: 禁止破坏性命令:绝对禁止 DROP、DELETE、rm -rf 等。 无状态探测:验证 RCE 时只允许使用 id、whoami、sleep 等指令。 五、 总结:从静态助手走向实战队友 这次 HTTP Fuzzer 的智能化改造,标志着 AI 从“知识助手”走向了“动态实战队友”:  当 HTTP 报文变成了 AI 可以理解、操作、推演的状态机时,安全测试的上限不再仅取决于测试人员的体能,而取决于 AI 编排链路的深度。 Yakit HTTP Fuzzer 的 AI 进化之路,才刚刚开始。 **END** **YAK官方资源** Yak 语言官方教程: _https://yaklang.com/docs/intro/_ Yakit 视频教程: _https://space.bilibili.com/437503777_ Github下载地址: _https://github.com/yaklang/yakit_ Yakit官网下载地址: _https://yaklang.com/_ Yakit安装文档: _https://yaklang.com/products/download\_and\_install_ Yakit使用文档: _https://yaklang.com/products/intro/_ 常见问题速查: _https://yaklang.com/products/FAQ_

xiaodi

2026年5月15日 21:38

8

0 条评论

转发

收藏文档

上一篇

下一篇

手机扫码

复制链接

手机扫一扫转发分享

复制链接

分享

链接

类型

密码

更新密码

有效期

Markdown文件

Word文件

PDF文档

PDF文档(打印)