工具项目

BurpSuite明动插件

资产安全巡检平台项目

Nuclei漏扫图形化工具

Nuclei POC辅助编写

分布式资产测绘监控

POC漏检模板管理工具

POC管理与漏检工具

Java幽灵比特位绕过神器

一键扒光虚拟机所有密码

Java内存马生成网页版

263+上传漏检绕过工具

ID注册查询社工利器

Linux后渗透利用神器

全能攻防协议连接神器

聚合多源情报推送监控

应用敏感信息提取神器

分布式资产扫描平台

交互式载荷生成平台

Java审计的瑞士军刀

容器镜像集群扫描器

渗透命令全速查平台

AI驱动日志安全分析系统

AI流量抓包解密利器

BurpSuite26.4专业稳定版

小程序一键反编译带挖掘

渗透测试引导工具箱

一键提取加载分析JS插件

DLL代理与侧载生成器

K8s攻击路径测绘引擎

JS安全分析提取工具

蓝队分析研判工具箱

内存取证可视化工具

小程序安全调试工具

敏感信息提取扫描神器

云安全AK/SK泄露利用工具

Java反序列化GUI工具

HackingTool终端工具箱

可视化未授权访问漏测工具

轻量化红队渗透工具箱

WX小程序安全审计Skill

C#安全内网渗透工具集

JS只能解密渗透测试框架

Linux本地提权通杀项目

自动化信息泄露侦察工具

用户账户调查情报工具

基于API探测路径BP插件

红队自动化巡航扫描框架

OpenArk响应逆向工具箱

自动化泄露资产测绘工具

API接口自动化测试工具

网络设备基线排查工具

LLM大模型红队测试框架

JX逆向发调试浏览器插件

反蜜罐反溯源浏览器插件

DudeSuite渗透测试工具

Yakit增加AI自动FUZZ

安全渗透测试工具箱

Linux本地提权集合版

Python逆向工程集成工具

AI渗透测试蜂群项目

免杀致盲底层驱动BYOVD

一键挖掘敏感信息泄露

Jeecg综合漏洞利用工具

内网扫描服务探测工具

BP短信辅助绕过插件

Java内存马检测工具

Burp/Yakit平替抓包项目

WIN系统红队Rootkit项目

WIN系统红队Rootkit项目2

AI大模型设备安全基线排查

网络安全扫描分析平台

桌面化安全测试工具集

K8s综合渗透测试工具

Chrome扩展页面资产梳理

Shiro漏洞利用增强版

端口进程应急管理工具

自动化信息泄露侦察工具

小迪安全知识库

-

+

首页

一键扒光虚拟机所有密码

一键扒光虚拟机所有密码

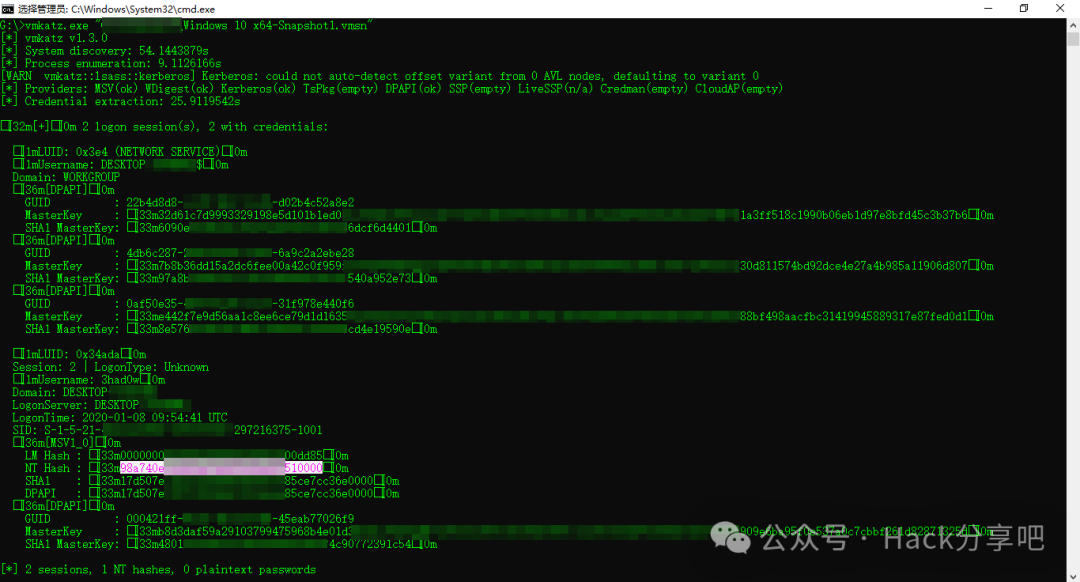

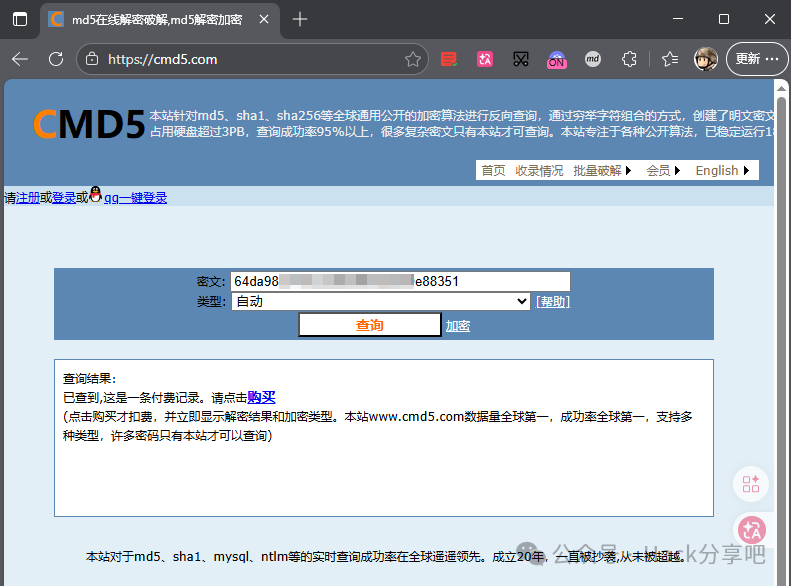

在真实的红队攻防演练里,你大概率遇到过这种**绝望场景**:好不容易横向渗透到虚拟化集群的 NAS / 宿主机,眼前躺着几十上百台虚拟机文件 —— 域控、管理员工作站、核心业务服务器,全是高价值目标。 * .vmdk、.vmsn、.sav 堆在一起,随便一个磁盘就是几十 GB、上百 GB。 * 可你的出口带宽只有可怜的 200KB/s,想拖走一个镜像要等好几天。 * 一边是慢到窒息的传输,一边是随时可能被 SOC 发现、链路被熔断的风险。 **难道只能眼睁睁看着 “金库” 却拿不到钥匙?** 现在,一个叫 **VMkatz** 的工具直接把这个问题解决了:**不用下载虚拟机文件,直接在宿主机 / NAS / ESXi 上,原地提取 Windows 所有敏感凭证。** **VMkatz 到底是什么?** 简单说:**它是一个****虚拟机版的 Mimikatz,但更强、更轻巧、更适合实战。** **仅约 3MB 的静态单文件工具**,丢进 ESXi、Proxmox、NAS 或任何能访问虚拟机文件的机器里,直接读取: ``` 虚拟机内存快照 ``` 然后**秒出** Windows 核心敏感数据,全程**不需要启动虚拟机、不需要挂载磁盘、不需要拷贝大文件**。 **它能从虚拟机里 “偷” 到什么?** 1\. 从内存快照(.vmsn/.vmem/.sav 等) 直接解析 LSASS 进程,支持 Mimikatz 全套 9 大 SSP 凭证: ``` NT/LM 哈希、SHA1 ``` 2\. 从虚拟磁盘离线解析(.vmdk/.qcow2 /.vdi/.vhdx) 不用进系统,直接读磁盘分区与注册表: ``` SAM 哈希(本地账户) ``` 一句话:**红队想要的凭证,它几乎全给你一次性吐出来。** **支持哪些虚拟化环境?** VMkatz 兼容性拉满,主流虚拟化平台通吃: 1. VMware:.vmsn、.vmem、.vmdk(ESXi / Workstation) 2. VirtualBox:.sav、.vdi 3. QEMU/KVM/Proxmox:qcow2、ELF 转储、savevm 4. Hyper-V:.vmrs、.vhdx、.vhd 5. 裸设备:VMFS、LVM 裸盘(ESXi 可绕过文件锁) 6. 其他:注册表配置单元、NTDS.dit、LSASS minidump 支持系统从 **Windows Server 2003 一路到 Windows 11 24H2 / Server 2025**。 **实战怎么用?几条命令就够** VMkatz 用法极度简单,红队队员上手就会。 > 开启了 VIB 保护也不怕,自带 Python 加载器,不用改安全配置。 ``` # 从快照提取凭证 ``` 以下为我在本地拿之前的两个虚拟机快照文件进行的简单测试,更多强大功能大家自行了解测试...!!! VMware(.vmsn)快照:  VirtualBox(.sav)快照:  cmd5.com 解密 NT Hash:  **为什么红队一定要收藏 VMkatz?** 1、极小体积,极易落地:单文件~3MB,静态编译,不依赖环境,传上去就能跑。 2、不拷贝大文件,极度隐蔽:传统方式要拖 100GB 镜像,现在只输出几 KB 的凭证,流量特征几乎没有。 3、全平台通吃:VMware、ESXi、Proxmox、Hyper-V、VirtualBox 全覆盖。 4、功能对标 Mimikatz,场景更强:面向虚拟化环境量身打造,离线 + 在线双模式,攻防演练杀伤力拉满。 5、支持批量扫描:一条命令递归扫整个存储库,批量 “洗” 出所有虚拟机密码。 对于常年和虚拟化环境、域环境打交道的安全人员来说:**VMkatz 就是那种 “一旦用过,就再也回不去” 的神兵利器。** 以后再碰到满是虚拟机的 NAS 或 ESXi,不用再去纠结下不下镜像了,直接丢个 VMkatz,密码、票据、哈希全带走。

xiaodi

2026年4月29日 15:41

96

0 条评论

转发

收藏文档

上一篇

下一篇

手机扫码

复制链接

手机扫一扫转发分享

复制链接

分享

链接

类型

密码

更新密码

有效期

Markdown文件

Word文件

PDF文档

PDF文档(打印)