工具项目

BurpSuite明动插件

资产安全巡检平台项目

Nuclei漏扫图形化工具

Nuclei POC辅助编写

分布式资产测绘监控

POC漏检模板管理工具

POC管理与漏检工具

Java幽灵比特位绕过神器

一键扒光虚拟机所有密码

Java内存马生成网页版

263+上传漏检绕过工具

ID注册查询社工利器

Linux后渗透利用神器

全能攻防协议连接神器

聚合多源情报推送监控

应用敏感信息提取神器

分布式资产扫描平台

交互式载荷生成平台

Java审计的瑞士军刀

容器镜像集群扫描器

渗透命令全速查平台

AI驱动日志安全分析系统

AI流量抓包解密利器

BurpSuite26.4专业稳定版

小程序一键反编译带挖掘

渗透测试引导工具箱

一键提取加载分析JS插件

DLL代理与侧载生成器

K8s攻击路径测绘引擎

JS安全分析提取工具

蓝队分析研判工具箱

内存取证可视化工具

小程序安全调试工具

敏感信息提取扫描神器

云安全AK/SK泄露利用工具

Java反序列化GUI工具

HackingTool终端工具箱

可视化未授权访问漏测工具

轻量化红队渗透工具箱

WX小程序安全审计Skill

C#安全内网渗透工具集

JS只能解密渗透测试框架

Linux本地提权通杀项目

自动化信息泄露侦察工具

用户账户调查情报工具

基于API探测路径BP插件

红队自动化巡航扫描框架

OpenArk响应逆向工具箱

自动化泄露资产测绘工具

API接口自动化测试工具

网络设备基线排查工具

LLM大模型红队测试框架

JX逆向发调试浏览器插件

反蜜罐反溯源浏览器插件

DudeSuite渗透测试工具

Yakit增加AI自动FUZZ

安全渗透测试工具箱

Linux本地提权集合版

Python逆向工程集成工具

AI渗透测试蜂群项目

免杀致盲底层驱动BYOVD

小迪安全知识库

-

+

首页

AI流量抓包解密利器

AI流量抓包解密利器

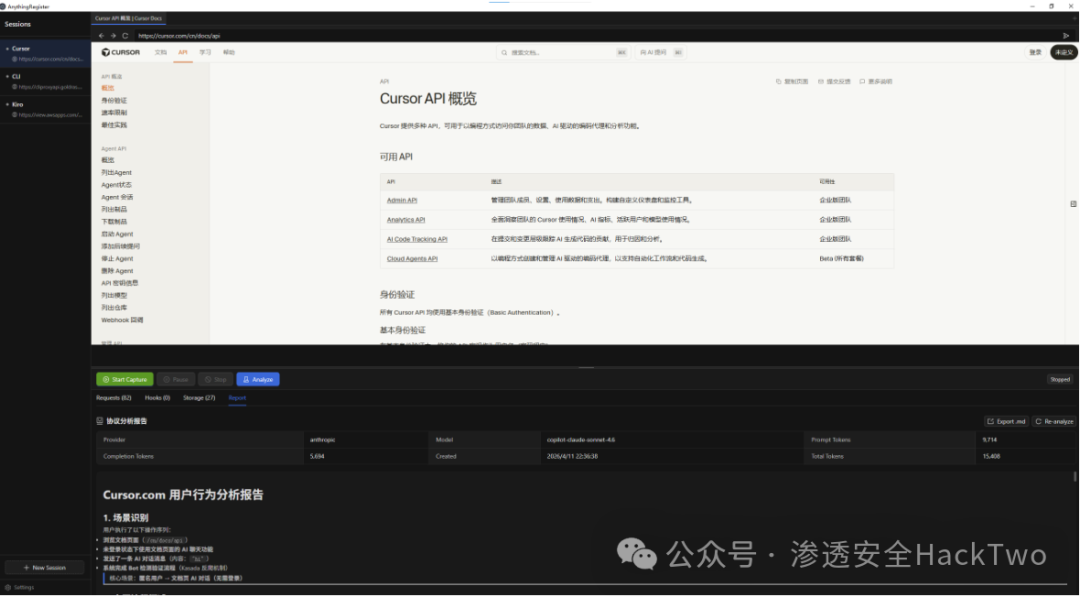

0x01 工具介绍 **Anything Analyzer是一款面向红队实战、AI深度赋能的全场景流量分析仪,专为渗透测试、协议逆向与安全审计打造全域HTTPS抓包解密利器。工具整合内嵌浏览器CDP捕获与MITM中间人代理双重模式,全面覆盖网页、APP、终端脚本、IoT设备等多端流量采集需求,自动统一流量会话管理。依托AI智能分析引擎,可自动过滤冗余噪声、深度解析加密请求与JS加密逻辑,快速完成接口逆向、敏感风险排查与协议梳理工作。内置合规证书管理与MCP生态对接能力,轻量化易部署、操作简单高效,助力红队人员简化流量研判流程,高效开展资产梳理、漏洞筛查与业务协议深度分析工作。** 项目地址:https://github.com/Mouseww/anything-analyzer  ## 为什么用 Anything Analyzer? **网页、桌面应用、终端命令、Python 脚本、手机 App —— 不管流量从哪来,抓到就能让 AI 自动逆向分析。** 网页 桌面应用 终端 脚本 手机/IoT Chrome Postman curl/wget Python App / 小程序 │ Electron │ Node.js │ │ │ │ │ │ ▼ ▼ ▼ ▼ ▼ ┌──────────┐ ┌─────────────────────────────────────────────────────┐ │ 内嵌浏览器 │ │ MITM 代理 (端口 8888) │ │ (CDP) │ │ 系统代理 / 手动指定 / Wi-Fi 代理 │ └─────┬─────┘ └──────────────────────┬──────────────────────────────┘ │ │ └──────────┬───────────────────┘ ▼ ┌─────────────────┐ │ 统一会话 Session │ ← 所有来源的请求汇入同一个会话 └────────┬────────┘ ▼ ┌─────────────────┐ │ AI 智能分析 │ ← 一键生成协议逆向 / 安全审计 / 加密分析报告 └─────────────────┘ ## 三大核心能力 [](https://github.com/Mouseww/anything-analyzer/blob/main/README.md#%E4%B8%89%E5%A4%A7%E6%A0%B8%E5%BF%83%E8%83%BD%E5%8A%9B) ### 1\. 全场景抓包 — Anything,不止浏览器 [](https://github.com/Mouseww/anything-analyzer/blob/main/README.md#1-%E5%85%A8%E5%9C%BA%E6%99%AF%E6%8A%93%E5%8C%85--anything%E4%B8%8D%E6%AD%A2%E6%B5%8F%E8%A7%88%E5%99%A8) 抓包对象 怎么抓 典型场景 **网页** 内嵌浏览器直接操作 网站 API 逆向、OAuth 登录、前端加密 **桌面应用** MITM 代理 + 系统代理 Postman、Electron 应用、游戏客户端 **终端命令** MITM 代理 + 环境变量 curl、wget、httpie **脚本程序** MITM 代理 + 代码配置 Python requests、Node.js fetch、Go http **手机 / 平板** MITM 代理 + Wi-Fi 代理 iOS/Android App、小程序、H5 **IoT / 其他设备** MITM 代理 + 网关代理 智能家居、嵌入式设备的 HTTP 通信 所有来源的请求**统一汇入同一个 Session**,AI 分析时一并处理。 ### 2\. AI 智能分析 — 不只是抓包,是自动理解协议 [](https://github.com/Mouseww/anything-analyzer/blob/main/README.md#2-ai-%E6%99%BA%E8%83%BD%E5%88%86%E6%9E%90--%E4%B8%8D%E5%8F%AA%E6%98%AF%E6%8A%93%E5%8C%85%E6%98%AF%E8%87%AA%E5%8A%A8%E7%90%86%E8%A7%A3%E5%8D%8F%E8%AE%AE) * **两阶段分析** — Phase 1 智能过滤噪声请求 → Phase 2 聚焦深度分析 * **5 种分析模式** — 自动识别 / API 逆向 / 安全审计 / 性能分析 / JS 加密逆向 * **JS Hook 注入** — 自动拦截 fetch、XHR、crypto.subtle、CryptoJS、SM2/3/4 等加密调用 * **加密代码提取** — 从 JS 文件中自动提取加密相关代码片段 * **流式输出 + 多轮追问** — 报告实时流式显示,可继续追问细节 ### 3\. MCP 生态集成 — AI Agent 的抓包工具 [](https://github.com/Mouseww/anything-analyzer/blob/main/README.md#3-mcp-%E7%94%9F%E6%80%81%E9%9B%86%E6%88%90--ai-agent-%E7%9A%84%E6%8A%93%E5%8C%85%E5%B7%A5%E5%85%B7) * **MCP Client** — 接入外部 MCP Server(stdio + StreamableHTTP),扩展 AI 分析能力 * **内置 MCP Server** — 将抓包和分析能力暴露为 MCP 工具,可被 Claude Desktop、Cursor 等直接调用

xiaodi

2026年5月1日 16:36

59

0 条评论

转发

收藏文档

上一篇

下一篇

手机扫码

复制链接

手机扫一扫转发分享

复制链接

分享

链接

类型

密码

更新密码

有效期

Markdown文件

Word文件

PDF文档

PDF文档(打印)