SRC挖掘

业务支付逻辑安全案例

某度ID值爆破任意登录

社交应用越权泄露漏洞

某迅相册APP绕过XSS

某度利用上传触发XSS

泄露验证造成签约越权

小程序放包绕过人脸识别

业务逻辑绕过人脸识别

竞争并发拿下挑战赛

某B未绑定导致任意注册

时间校验机制领取VIP

某视频不安全对象引用

无回显SSRF修改利用

社交应用放包越权测回

理财支付漏洞四舍五入

某迅API分享导致重定向

吃货去改包提权超管

某云厂商社区SSRF挖掘

代金卷导致的支付错误

某鹅邮箱附件上传XSS

导出功能导致任意修改

某商城补领优惠券并发

限制购买多次创建绕过

钓鱼供应链挖掘利用

老SQL注入换思路就行

EDUSRC玩通用逻辑

企业功能从限制入手

从逆向角度玩APP测试

小迪安全知识库

-

+

首页

企业功能从限制入手

企业功能从限制入手

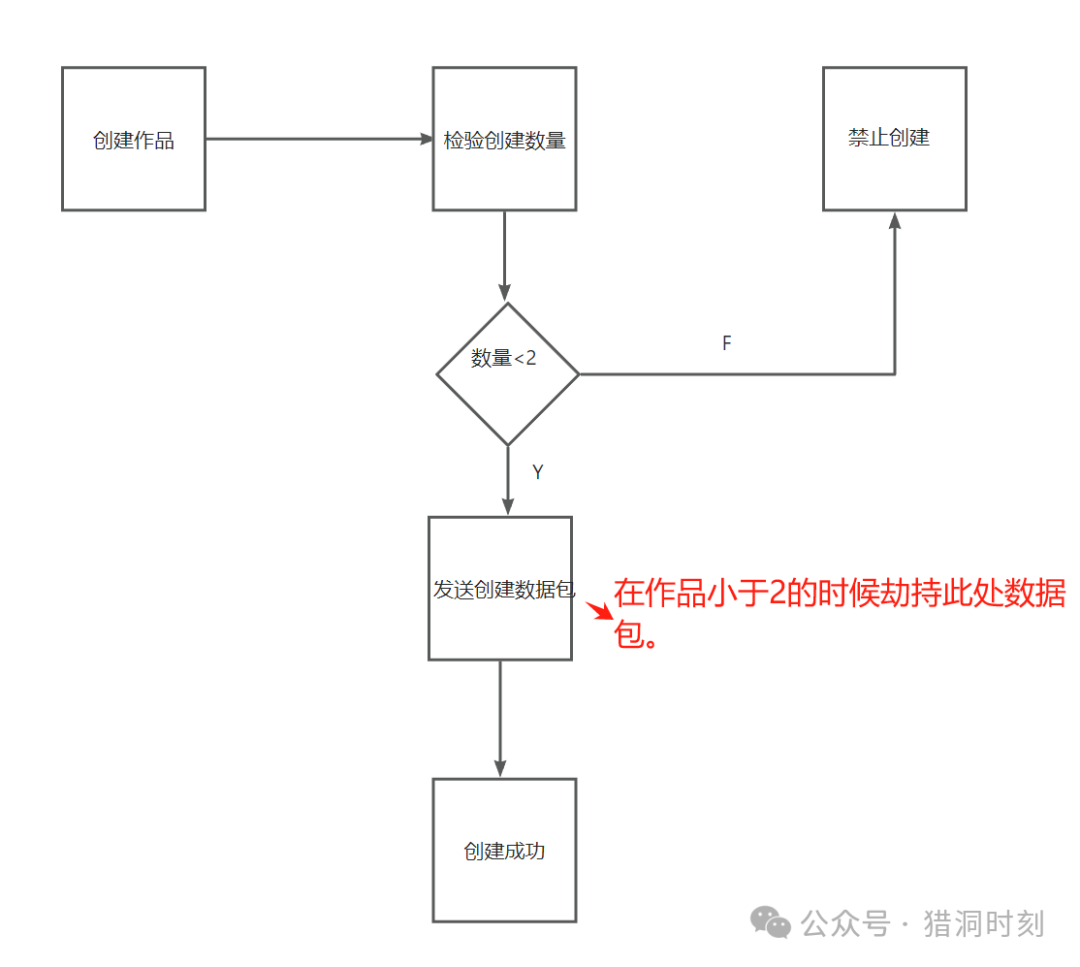

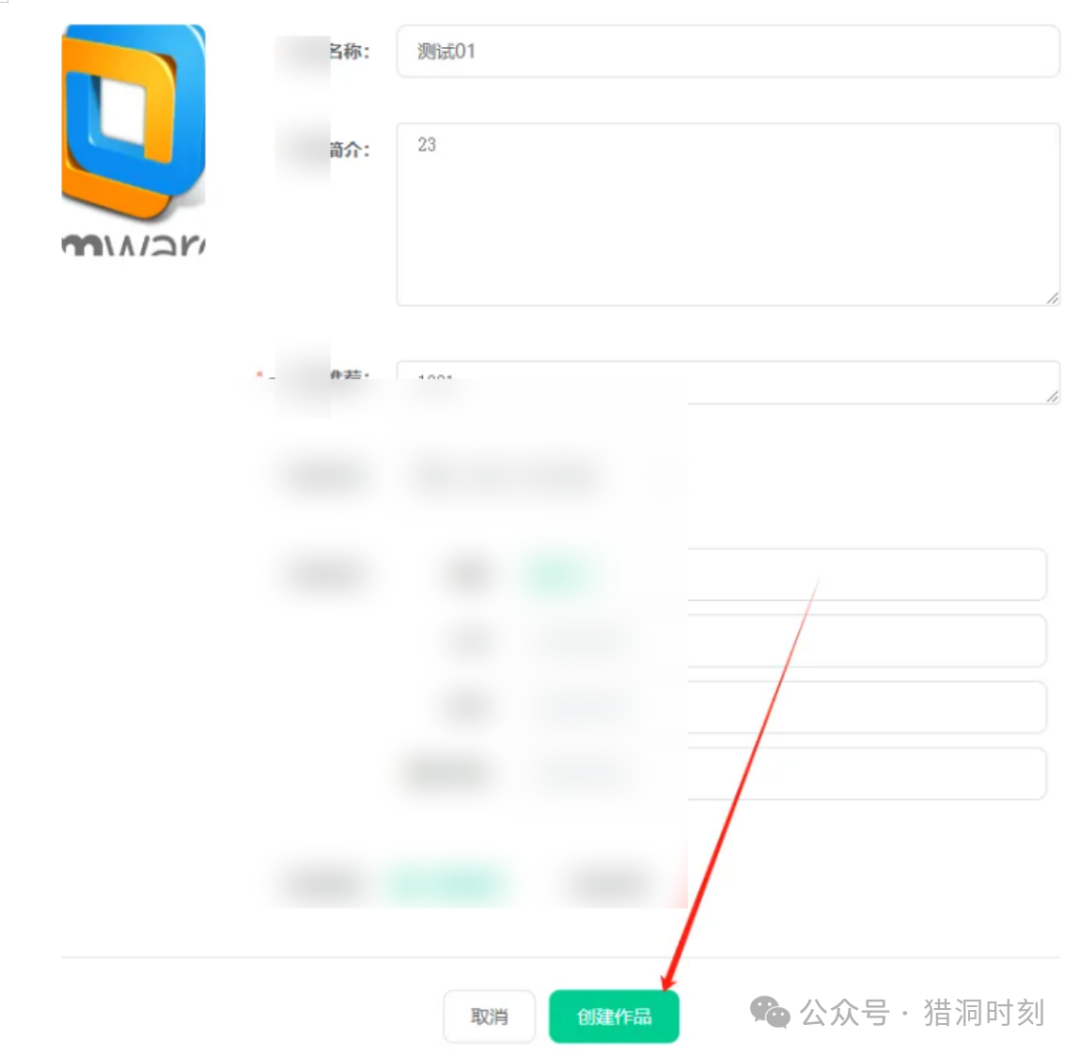

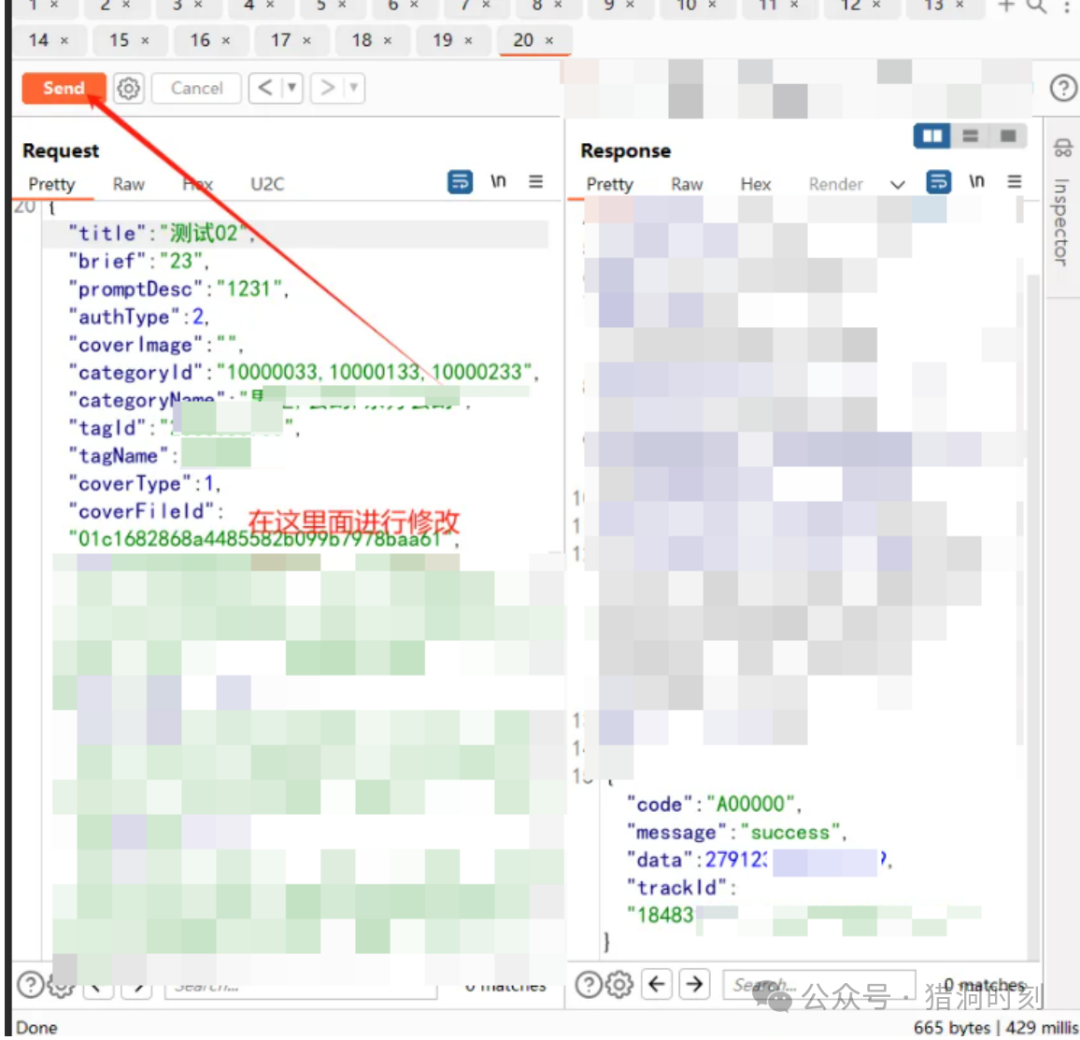

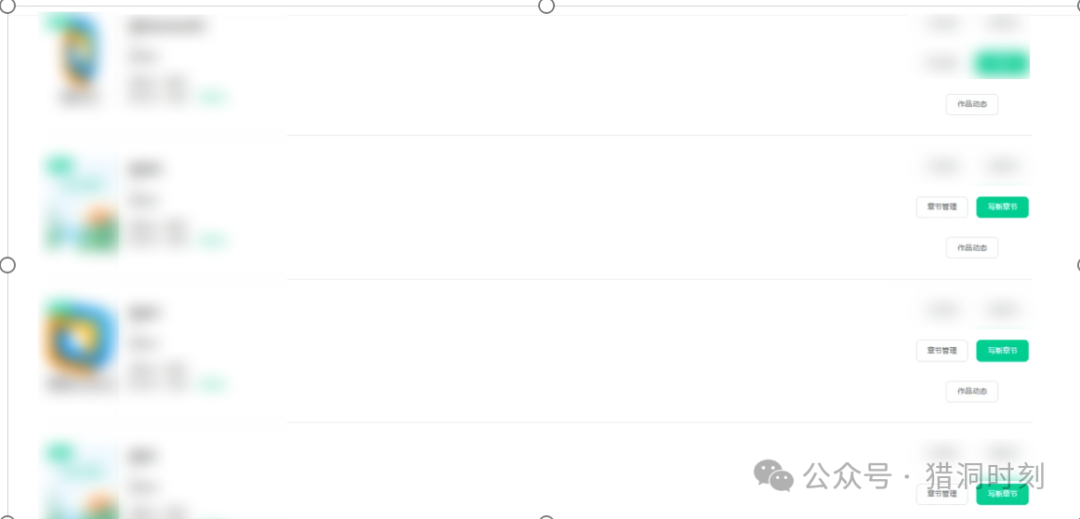

在进行一次企业src的挖掘过程中,我四处寻找可以突破限制的点,有一句话说的很好,突破原有的限制就算漏洞,只不过危害有大有小。 在找到一个站点之后,我就开始找突破点,结果发现他这里提示我,不能创建作品超过两个以上,于是我就开始着手尝试绕过。  经过测试发现,他这个每次创建作品之前,都会进行校验一次,检验已创建作品的数量,如果超过两个,就会拒绝创建作品。于是分析出下面的绕过方法:  他这个鉴权方法,无论是前端的校验还是后端的校验,都能很简单的绕过,除非开发者在发送创建数据的时候进行验证数量,才能防止被绕过。 下面进行创建作品然后进行抓包。  然后在数据包中进行修改即可,就能达到绕过限制,修改后直接send发包,从而无限创建作品,绕过限制。  下面可以看出来,创建了多个作品,成功绕过了原本的限制。

xiaodi

2026年4月29日 16:17

0 条评论

转发

收藏文档

上一篇

下一篇

手机扫码

复制链接

手机扫一扫转发分享

复制链接

分享

链接

类型

密码

更新密码

有效期

Markdown文件

Word文件

PDF文档

PDF文档(打印)