靶场环境

W小哥应急响应靶场

大余百个项目环境带视频

Vulnstack系列红蓝队靶场

Vulnhub专业提权靶机

360+CTF逆向题目文件

训练应急响应靶机整理集

入门在线靶场练习地

内网在线打靶好地方

loT固件漏洞复现环境

CTFShow刷题WP整理

云安全自动构建靶场

云安全自动构建靶场2

Gandalf AI提示词注入靶场

WooYun历史案例可构建

JWT专业渗透测试平台

综合Java漏洞学习平台

JS前端加密练习靶场

JS逆向入门靶场练习

Python应用漏洞靶场

小迪安全知识库

-

+

首页

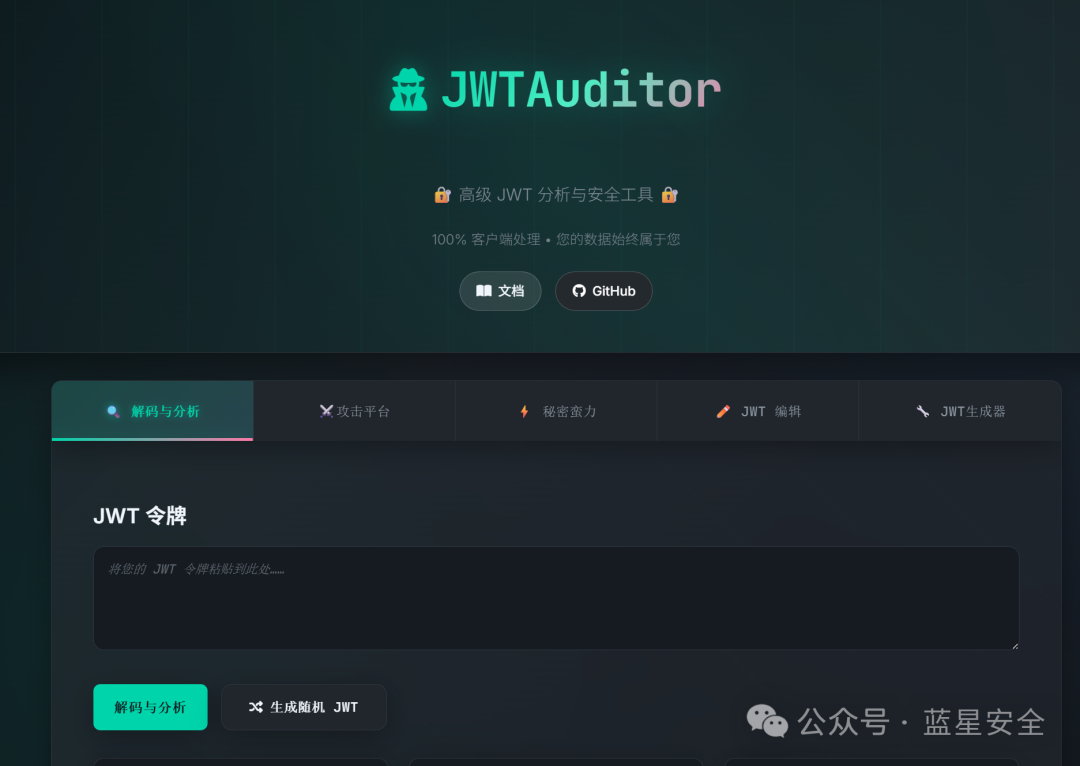

JWT专业渗透测试平台

JWT专业渗透测试平台

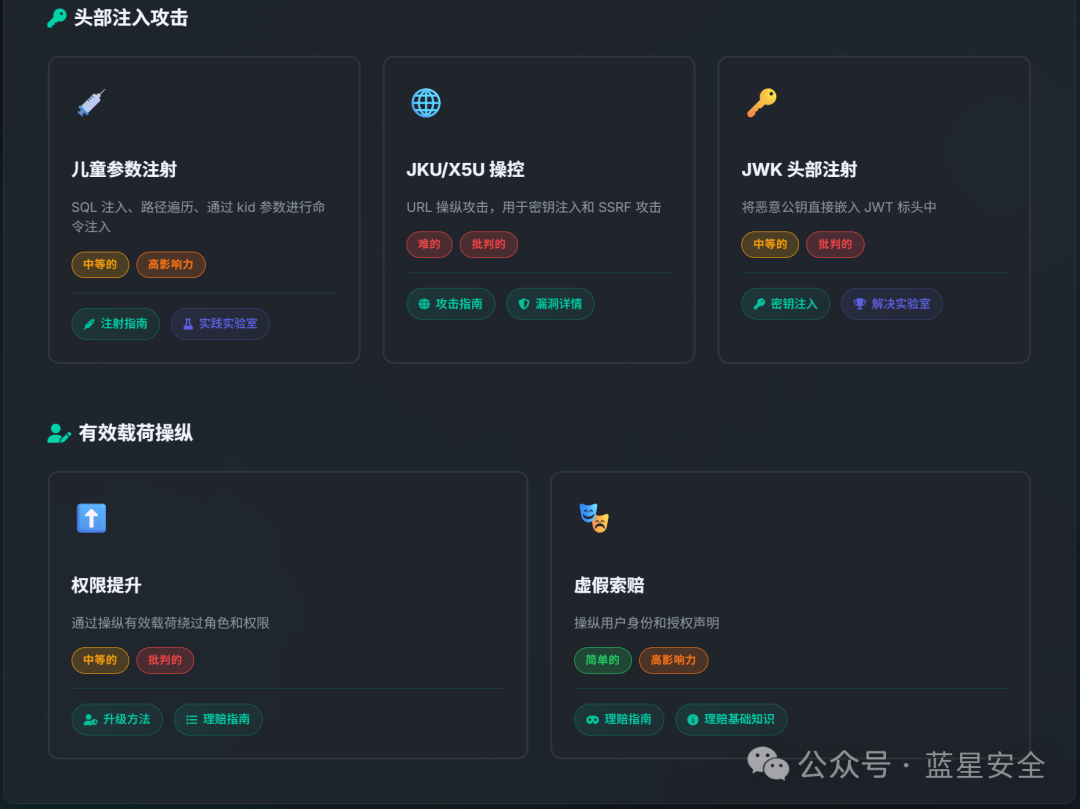

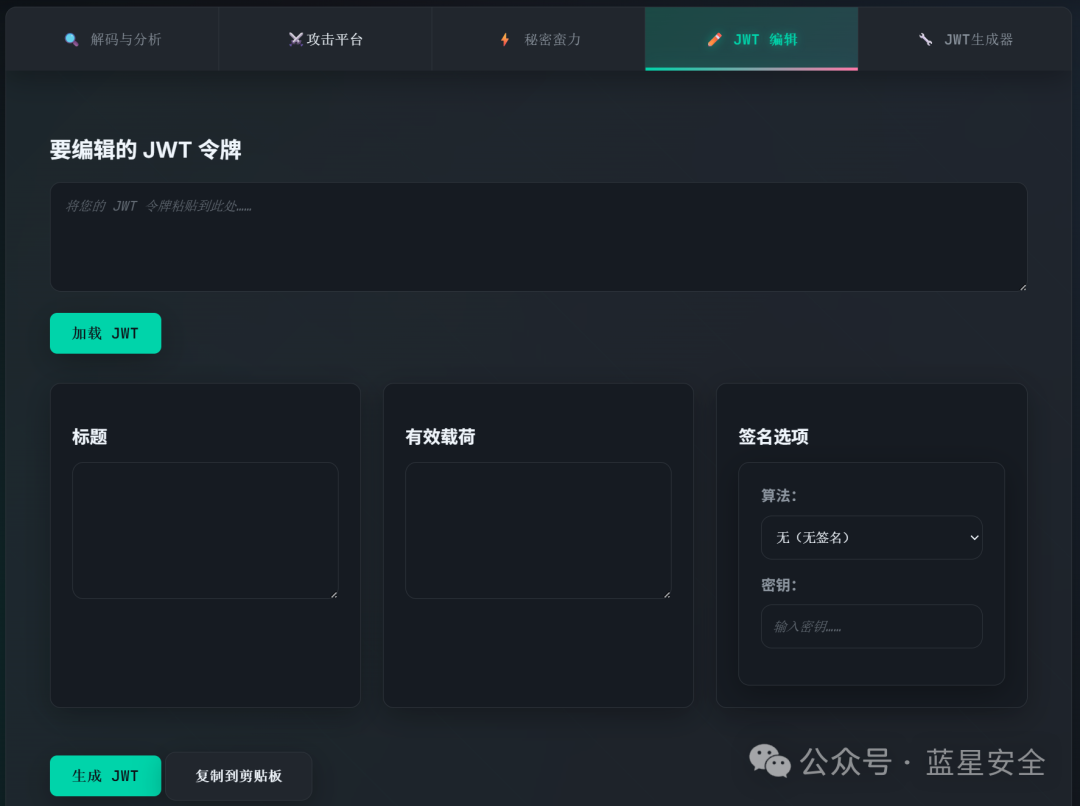

> 100%客户端运行,支持7大攻击模块,自动检测15+漏洞类型,专业级JWT测试工具 各位渗透测试、安全评估、漏洞挖掘的工程师们,**你们在测试JWT时是否遇到过这些困境**? * 拿到一个JWT token,想测试它的安全性,但**在线工具担心隐私泄露** * 手动修改token、爆破密钥、尝试算法混淆攻击,**操作繁琐且容易出错** * 不同攻击手法需要切换不同工具,**工作流割裂** * 发现了漏洞,但**无法快速生成利用Payload** **JWTAuditor** ——由 **dr34mhacks** 开发的一款专业级JWT安全测试平台,正是为了解决这些问题而诞生。目前已收获 **562 stars**,持续更新中(最新Commit 2025年12月),**100%客户端运行,你的token永远不会离开浏览器**。 ## 01 JWTAuditor是什么?一句话概括 > **一款专业的JWT安全测试平台,集解码、分析、攻击、生成于一体,专为渗透测试人员设计。** 简单说:你粘贴一个JWT token进去,它就能帮你**自动检测安全风险、爆破弱密钥、执行各种算法混淆攻击、生成利用Payload**——整个流程全在一个页面完成,且所有计算都在你本地浏览器进行。 **核心理念**:由渗透测试人员打造,为渗透测试人员服务。解决现有工具的痛点——需要服务端处理、跨环境工具不一致、隐私担忧、检测能力有限。  * * * ## 02 核心功能拆解:它能做什么? ### 1\. 安全分析器:自动检测15+漏洞类型 这是JWTAuditor最核心的功能。粘贴token后,它会自动执行**15+项安全检查**,每项都附带**详细解释和修复建议**: 检测类别 具体内容 **算法漏洞** none算法、弱算法(HS256被用于高敏感场景)、算法混淆风险 **敏感数据泄露** token中是否包含PII(个人隐私信息)、凭证、信用卡号 **缺失的安全声明** exp(过期时间)、iss(签发者)、aud(受众)、jti(唯一ID) **Header注入** kid参数路径遍历、命令注入风险 **Token生命周期** 过期时间过长、重放攻击风险 **实战价值**:不需要记住所有检查项,粘贴即得专业级审计报告。  ### 2\. 高级攻击平台:7大专项攻击模块 这是JWTAuditor的“杀手锏”——**集成了7种针对JWT的专项攻击手法**,每种都内置了丰富的Payload库: 攻击模块 能力 Payload数量 **None算法绕过** 移除签名验证,直接伪造任意token 标准攻击向量 **算法混淆** RS256转HS256攻击,支持14+变异 14+种变体 **KID参数注入** 路径遍历、SQL注入、命令注入 **47+ Payloads** **JKU/X5U操纵** 远程Key注入,自动生成RSA密钥对 完整攻击链 **JWK Header注入** 将恶意公钥直接嵌入token头 一键生成 **权限提升** 系统化的声明篡改(角色、用户ID等) 自动生成 **声明伪造** 高级Payload生成,身份操纵 多场景覆盖 **实战价值**:不再需要手动构造复杂的攻击JSON,选择攻击类型,点击执行,JWTAuditor自动生成利用Token,并给出验证方法。   ### 3\. 弱密钥爆破:内置1000+常用密钥 支持对称加密算法(HS256/HS384/HS512)的密钥爆破: * **内置字典**:1000+常见JWT密钥(来自Wallarm等公开词库) * **自定义字典**:上传你自己的wordlist * **Web Worker实现**:爆破过程不阻塞浏览器UI * **实时进度跟踪**:清楚知道当前进度和耗时 **实战价值**:当你拿到一个使用了弱密钥的HS256 token时,几分钟内就能爆破出密钥,然后任意伪造token。  ### 4\. JWT编辑器与生成器:自由修改与签名 * **可视化JSON编辑器**:语法高亮,直观修改Header和Payload * **支持所有主流算法**:HS256/384/512、RS256/384/512 * **RSA密钥对生成**:一键生成,用于算法混淆或JKU攻击 * **签名验证**:修改后自动重新签名,验证有效性 **实战价值**:快速构造PoC token,验证漏洞是否存在。   ### 5\. 文档中心:边学边测 内置完整的JWT安全学习资源: * JWT基础与最佳实践 * 漏洞详解与攻击技术指南(分步教学) * 安全实现指引 * 工具使用手册 **实战价值**:新手可以边学边测,老手可以快速查阅特定攻击手法。  * * * ## 03 为什么渗透测试人员需要它? ### 1\. 隐私优先:100%客户端运行 这是JWTAuditor与所有在线JWT解码器的**根本区别**。 > **你的token、密钥、敏感数据,永远不会离开你的浏览器。** * 所有解码、爆破、签名计算,都在本地JavaScript执行 * 不需要担心token被第三方服务器记录 * 适合测试**生产环境的真实token**(当然,仅限授权测试) ### 2\. 一站式工作流,无需切换工具 传统JWT测试流程: 1. 用在线解码器看token内容 → 隐私风险 2. 用命令行工具或脚本尝试爆破 → 需要环境 3. 手工修改JSON,再用其他工具签名 → 繁琐 4. 执行算法混淆攻击,需要自己构造Payload → 易出错 JWTAuditor的工作流: > **粘贴token → 查看分析报告 → 选择攻击模块 → 一键生成利用Token → 复制使用** 全部在一个界面完成。 ### 3\. 攻击Payload库持续更新 KID注入**47+ Payloads**、算法混淆**14+变体**——这些不是固定列表,而是社区持续贡献的结果。你在实战中遇到一种新的注入变体,可以提Issue或PR,让所有人都能使用。 ### 4\. 部署灵活:在线版、Docker、本地均可 方式 命令/操作 适用场景 **在线版(推荐)** 访问 jwtauditor.com 快速使用,无需安装 **Docker(推荐本地)** `docker-compose up -d` 内网环境、离线使用 **本地Python** `python -m http.server 8000` 开发调试、完全本地 **Node.js** `npx serve .` 同上 Docker版本还配置了**安全Header、Gzip压缩、健康检查**,开箱即用。 * * * ## 04 与其他工具的对比 工具类型 代表 局限性 JWTAuditor优势 **在线解码器** jwt.io 无攻击功能,需联网且有隐私风险 全功能+本地运行 **命令行工具** jwt\_tool 需Python环境,无GUI,输出不直观 可视化界面,适合非开发背景测试人员 **Burp Suite插件** JSON Web Token Attacker 依赖Burp,需付费版 独立工具,完全免费 **自写脚本** 各种Python/JS片段 功能分散,难以维护 集成7大攻击模块,持续更新 JWTAuditor定位很明确:**不替代专业工具链,但填补了“快速、可视、隐私安全、多功能集成”的空白**。 * * * ## 05 快速上手(3种方式任选) ### 方式1:在线版(最快捷) 直接访问 **jwtauditor.com**,立即开始使用。无需注册、无需安装。 ### 方式2:Docker运行(推荐本地) bash git clone https://github.com/dr34mhacks/jwtauditor.gitcd jwtauditordocker-compose up \-d\# 浏览器打开 http://localhost:8080 ### 方式3:本地HTTP服务 bash git clone https://github.com/dr34mhacks/jwtauditor.gitcd jwtauditorpython \-m http.server 8000\# 浏览器打开 http://localhost:8000 ### 基本使用流程 1. **粘贴JWT**:将待测试的token粘贴到输入框 2. **点击分析**:查看自动生成的安全报告 3. **选择攻击**:根据报告建议,选择对应的攻击模块 4. **生成利用Token**:一键生成伪造的token 5. **复制使用**:粘贴到Burp或其他工具中验证 * * * ## 06 典型案例:JWTAuditor能帮你发现什么? ### 案例1:None算法漏洞 * **场景**:目标应用接受alg=none的token * **操作**:选择“None算法绕过”模块,点击生成 * **结果**:JWTAuditor生成一个无签名的伪造token,直接可用来测试越权 ### 案例2:弱密钥爆破 * **场景**:目标使用HS256,你怀疑密钥是“secret” * **操作**:粘贴token,选择“密钥爆破”,点击开始 * **结果**:几秒内爆破出密钥,后续可任意伪造token ### 案例3:KID路径遍历 * **场景**:Header中的kid参数从文件系统读取key文件 * **操作**:选择“KID注入”,从47+ Payloads中选择`../../../etc/passwd` * **结果**:生成恶意token,可导致文件读取或RCE ### 案例4:RS256转HS256算法混淆 * **场景**:服务端使用RS256(非对称),但接受HS256(对称) * **操作**:选择“算法混淆”,JWTAuditor自动将公钥作为HMAC密钥 * **结果**:生成有效签名,绕过验证 * * * ## 07 立即获取 ## 项目地址:https://github.com/dr34mhacks/jwtauditor **在线使用:https://jwtauditor.com/**

xiaodi

2026年5月2日 14:57

106

0 条评论

转发

收藏文档

上一篇

下一篇

手机扫码

复制链接

手机扫一扫转发分享

复制链接

分享

链接

类型

密码

更新密码

有效期

Markdown文件

Word文件

PDF文档

PDF文档(打印)