漏洞收录

2025年HVV公开披露POC

GitHub PoC实时雷达

700+漏洞归档弹药库

Linux核弹级提权1秒Root

WooYun历史案例可构建

Linux本地提权通杀项目

小迪安全知识库

-

+

首页

Linux本地提权通杀项目

Linux本地提权通杀项目

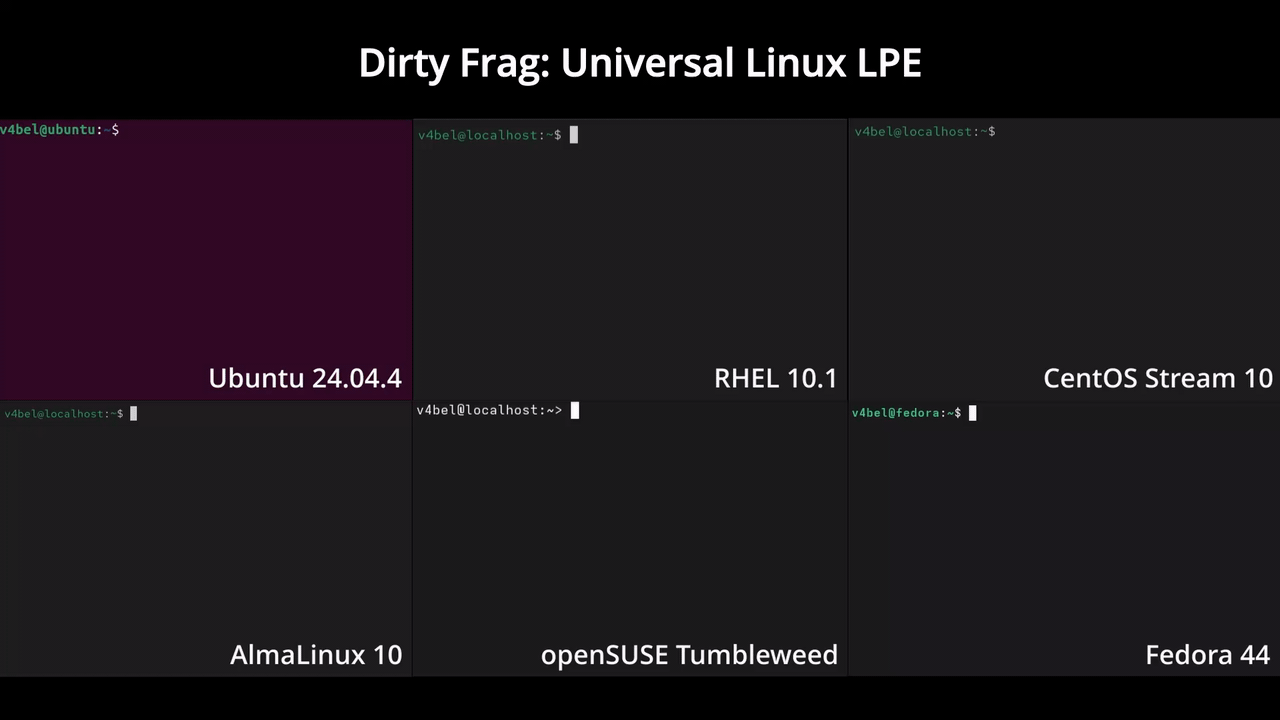

2026年 5 月 7 日,安全研究员 **Hyunwoo Kim (@v4bel)** 公开了一款 **Linux 内核本地提权0day漏洞 — Dirty Frag**。 这不是普通漏洞,它是**Dirty Pipe、Copy Fail**家族的新一代 “王炸”,**不依赖竞态、不崩溃内核、成功率极高**,几乎通杀市面上所有主流 Linux 发行版。 更可怕的是:**这个漏洞潜伏了近 9 年**,至今暂无官方 CVE 编号与完整补丁。 项目地址:https://github.com/V4bel/dirtyfrag **一、漏洞到底有多狠?** * 漏洞类型:Linux 内核本地权限提升(LPE) * 危险等级:高危,CVSS 3.1 评分7.8 * 利用难度:极低,普通用户即可执行,一键提 root * 稳定性:确定性逻辑漏洞,无时间窗口竞争,失败不崩内核 * 影响规模:百万级设备,覆盖服务器、云主机、桌面、嵌入式等场景 **二、核心原理:一句话讲懂** Dirty Frag 本质是**页缓存篡改漏洞**。 攻击者用**splice () 零拷贝**,把只读文件的页缓存偷偷挂到网络包`skb->frags`里。 内核在解密处理时,**没有做 COW(写时复制)隔离**,直接在页缓存上写入数据。 只读文件→内存副本被篡改→后续读取直接用污染数据→**轻松拿到 root 权限**。 它不是靠一个漏洞通杀,而是**两条漏洞链互补覆盖**,几乎没有环境盲区。 **三、两条致命利用链(双保险通杀)** ### 1\. xfrm-ESP 页缓存写入(2017 年至今) * 影响内核:**2017 年 1 月至今全版本** * 利用方式:可控**4 字节任意写入**,直接改写`/usr/bin/su`为 root 后门 * 优点:写入精准、 payload 稳定 * 限制:需要创建**user/net 命名空间** ### 2\. RxRPC 页缓存写入(2023 年 6 月至今) * 影响内核:**2023 年 6 月至今全版本** * 利用方式:8 字节解密写入,爆破密钥改写`/etc/passwd`清空 root 密码 * 优点:**不需要任何特权**、不需要命名空间 * 限制:需要系统加载`rxrpc`模块(Ubuntu 等默认开启) **双剑合璧**: * 允许命名空间 → 走 ESP; * 限制命名空间 → 走 RxRPC。  **主流发行版全覆盖,几乎没有漏网之鱼。** ``` Ubuntu 24.04.4`` RHEL 10.1`` CentOS Stream 10`` AlmaLinux 10`` openSUSE Tumbleweed`` Fedora 44` ```

xiaodi

2026年5月8日 15:34

22

0 条评论

转发

收藏文档

上一篇

下一篇

手机扫码

复制链接

手机扫一扫转发分享

复制链接

分享

链接

类型

密码

更新密码

有效期

Markdown文件

Word文件

PDF文档

PDF文档(打印)