红队攻防

近两年免杀技术年鉴

Python免杀技术实录

AD域攻防系列微课程

免杀技术入门基础知识

小迪安全知识库

-

+

首页

近两年免杀技术年鉴

近两年免杀技术年鉴

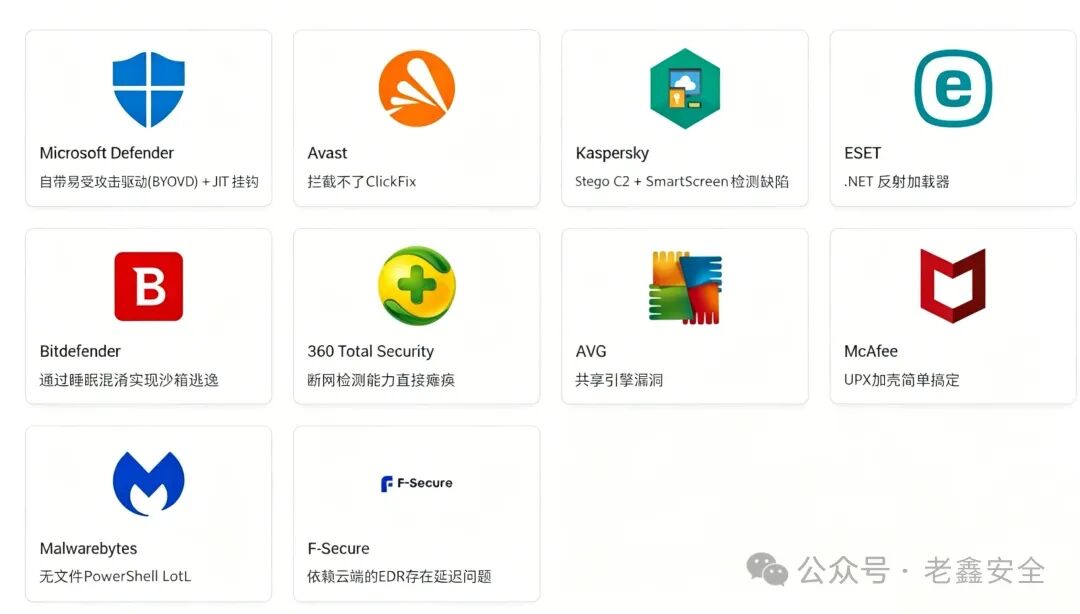

# 2025-2026免杀技术年鉴 转载于老鑫安全  ## 2025年免杀技巧:实现与防御 ### 1\. 自带易受攻击的驱动程序 (BYOVD) 工作原理:恶意软件加载已签名但存在漏洞的驱动程序(例如,来自华硕、微星或旧版英伟达的驱动程序),以禁用 EDR 内核回调。 案例:Black Basta 勒索软件 检测: * • 监控具有异常映像路径的 NtLoadDriver 调用 * • 使用微软的驱动程序阻止列表(通过 Windows LAPS) * • 部署 HVCI(虚拟机监控程序保护的代码完整性) 🔗 MITRE:T1068:利用驱动程序进行权限提升的漏洞利用 **Sigma 规则示例:检测 BYOVD 驱动程序加载(Black Basta、ALPHV)** ``` title: BYOVD Driver Load via NtLoadDriver id: 9f3a1d2e-8b4c-4a1f-b5e0-7c9d2a1e8f3b status: experimental description: Detects non-standard driver loading via NtLoadDriver, typical in BYOVD ransomware (Black Basta, Dec 2025) author: "Data Encoder TI Unit" date: "2025-12-20" logsource: category: process\_creation product: windows detection: selection\_img: Image|endswith: - '\\drvinst.exe' - '\\hwpsetup.exe' - '\\msiosup.exe' - '\\atkexComSvc.exe' # ASUS vulnerable driver loader selection\_cmd: CommandLine|contains: - 'NtLoadDriver' - '\\??\\' filter\_legit: Image|endswith: - '\\csrss.exe' - '\\winlogon.exe' condition: (selection\_img or selection\_cmd) and not filter\_legit fields: - CommandLine - Image - User falsepositives: - Legitimate driver installers (rare; verify via hash) level: high references: - https://www.recordedfuture.com/byovd-2025 - https://data-encoder.com/byovd-detection-guide/ tags: - attack.privilege\_escalation - attack.t1068 ``` ### 2\. JIT 挂钩和 EDR 进程静默 工作原理:恶意软件使用即时编译动态覆盖内存中的 EDR DLL 钩子。 案例:LummaC2 检测: * • 监控 dllhost.exe 或 msedge.exe 中的 VirtualProtect + WriteProcessMemory * • 启用 AMSI 进行 .NET 脚本扫描 * • 使用带有钩子完整性验证的EDR(例如,CrowdStrike、SentinelOne) **YARA 规则示例:通过 .NET CLR 滥用检测 JIT 钩子(LummaC2 模式,2025)** 此规则用于识别以下有效载荷: * • 滥用 InstallUtil.exe 或 RegSvcs.exe * • 加载具有高熵的反射型 .NET 程序集 * • 包含用于修补 EDR 钩子的 JIT 相关 API 字符串 ``` rule JIT\_Hooking\_EDR\_Silencing\_2025 : evasion memory\_injection { meta: author = "Data Encoder Threat Intel | Dec 2025" description = "Detects JIT-based EDR hook patching via .NET CLR (LummaC2, Rhadamanthys)" reference = "https://data-encoder.com/antivirus-comparison-detection-rates-and-algorithms/" license = "CC BY-NC-SA 4.0" strings: // Common parent processes $parent1 = "installutil.exe" ascii nocase $parent2 = "regsvcs.exe" ascii nocase $parent3 = "msbuild.exe" ascii nocase // JIT/CLR hooking indicators $jit\_api1 = "VirtualProtectEx" wide $jit\_api2 = "WriteProcessMemory" wide $jit\_api3 = "GetModuleHandleA" wide $jit\_str1 = "clr!MethodDesc::JITCompile" ascii // LummaC2 reflective loader pattern (entropy + section) $refl\_pat = { 48 89 5C 24 08 48 89 74 24 10 57 48 83 EC 20 48 8B DA } condition: (uint16(0) == 0x5A4D) and // PE file filesize < 3000KB and ( ($parent1 or $parent2 or $parent3) in (0..filesize) or ( 2 of ($jit\_api1, $jit\_api2, $jit\_api3) and $jit\_str1 and $refl\_pat ) ) } ``` ### 3\. AI生成的多态恶意软件 工作原理:恶意软件嵌入一个微小的 LLM,在执行之前重写自己的有效载荷——动态地更改哈希值和字符串。 案例:PrivateLoader 活动 检测: * • 标记嵌入机器学习模型的二进制文件(高熵 + onnxruntime.dll) * • 使用行为聚类归因分析而非静态哈希 * • 部署运行时间大于 5 分钟的沙箱 ### 4\. ClickFix 和虚假错误提示社会工程学 工作原理:用户会看到虚假的“Microsoft .NET 错误”或“缺少打印机驱动程序”提示,点击这些提示后,即可执行 PowerShell 或 MSI 有效负载。 减轻: * • 通过组策略对象 (GPO) 阻止来自 Internet 区域的未签名 .msi 和 .ps1 文件。 * • 模拟ClickFix 网络钓鱼攻击对用户进行意识培训。 * • 使用应用程序控制(例如 WDAC)阻止未签名的脚本。 ### 5\. 无文件 .NET 和 PowerShell 滥用 工作原理:有效载荷通过 InstallUtil.exe、RegSvcs.exe 或 PowerShell AMSI 绕过(\[Ref\].Assembly.GetType(…))驻留在内存中。 案例:RedLine Stealer 检测: * • 记录 svchost.exe 的所有子进程 * • 为 PowerShell 启用受限语言模式 * • 通过 ETW 监控 CLR 组件加载情况 ### 6\. 隐写术 C2 工作原理:恶意软件从公共论坛下载 PNG/WebP 图像,然后通过 LSB(最低有效位)提取出 C2 IP地址。 案例:AsyncRAT 检测: * • 分析图像熵异常 * • 阻止通往非商业图片主机的出站流量 * • 使用网络数据防泄漏 (DLP) 和隐写检测规则 ## 2025 年制裁各杀毒软件厂商的最有效免杀手段

xiaodi

2026年4月29日 18:51

0 条评论

转发

收藏文档

上一篇

下一篇

手机扫码

复制链接

手机扫一扫转发分享

复制链接

分享

链接

类型

密码

更新密码

有效期

Markdown文件

Word文件

PDF文档

PDF文档(打印)